Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- 정렬

- C

- 인코그니토

- 사칙연산

- wargame

- Web Hacking

- misc

- 구현

- Forensics

- Text

- Python

- Database

- 백준

- php

- xcz.kr

- SuNiNaTas

- 문자열

- Incognito

- HackCTF

- 그리디 알고리즘

- Network

- writeup

- cryptography

- CTF

- Digital Forensics

- 써니나타스

- Web

- 수학

- MySQL

- N0Named

Archives

- Today

- Total

보안을 그리다, 훈이

[Web Hacking] Webhacking.kr old-01(20p) Write Up 본문

Webhacking.kr old-01(20p) 문제 풀이입니다.

본 문제는 PHP와 Cookie에 대한 기본적인 이해를 필요로 한다.

먼저, 소스코드를 보자.

<?php

include "../../config.php";

if($_GET['view-source'] == 1){ view_source(); }

if(!$_COOKIE['user_lv']){

SetCookie("user_lv","1",time()+86400*30,"/challenge/web-01/");

echo("<meta http-equiv=refresh content=0>");

}

?>

<html>

<head>

<title>Challenge 1</title>

</head>

<body bgcolor=black>

<center>

<br><br><br><br><br>

<font color=white>

---------------------<br>

<?php

if(!is_numeric($_COOKIE['user_lv'])) $_COOKIE['user_lv']=1;

if($_COOKIE['user_lv']>=4) $_COOKIE['user_lv']=1;

if($_COOKIE['user_lv']>3) solve(1);

echo "<br>level : {$_COOKIE['user_lv']}";

?>

<br>

<a href=./?view-source=1>view-source</a>

</body>

</html>

소스코드에서 중요한 부분을 해석해보면,

Line 5 > 일단 user_lv Cookie 값이 존재하지 않으면 1로 세팅한다.

Line 20 > user_lv Cookie 값이 4 이상일 시에도 1로 세팅한다.

Line 21 > user_lv Cookie 값이 3을 초과하면 Solve(1)가 실행된다.

즉, user_lv Cookie 값이 3 초과 4 미만의 값이면 Solve(1)가 실행된다는 의미로 해석할 수 있다.

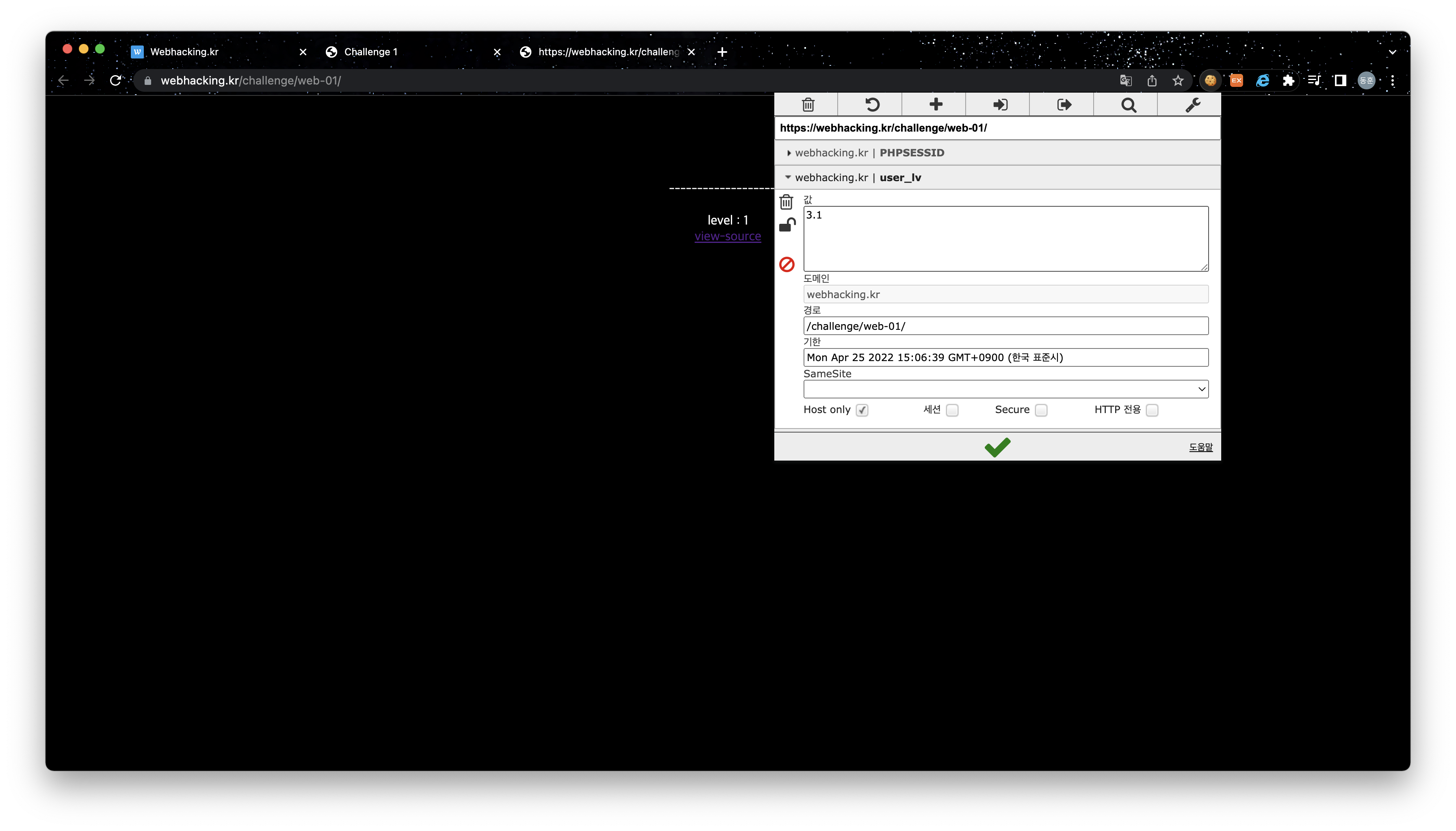

따라서, EditThisCookie 툴을 이용하여 1로 세팅되어 있는 user_lv Cookie 값을 3.1로 설정해주면 된다.

정상적으로 문제가 풀린다.

'Security > Wargame' 카테고리의 다른 글

| [MISC] XCZ.KR PROB20_Bonus Problem!(50p) Write Up (0) | 2022.02.13 |

|---|---|

| [Network] XCZ.KR PROB17_Password Recover...(100p) Write Up (0) | 2022.02.13 |

| [Cryptography] XCZ.KR PROB14_Crypto.....?(150p) Write Up (0) | 2022.02.13 |

| [Network] XCZ.KR PROB13_Network Recovery!(150p) Write Up (0) | 2022.02.12 |

| [OSINT] XCZ.KR PROB8_Google Is Our Friend.(100) Write Up (0) | 2022.02.11 |

Comments