Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- 문자열

- Digital Forensics

- 정렬

- 인코그니토

- wargame

- 그리디 알고리즘

- Web Hacking

- Forensics

- 구현

- Incognito

- HackCTF

- N0Named

- xcz.kr

- 수학

- 백준

- SuNiNaTas

- misc

- Python

- Database

- cryptography

- 써니나타스

- MySQL

- 사칙연산

- php

- C

- Web

- Text

- CTF

- writeup

- Network

Archives

- Today

- Total

보안을 그리다, 훈이

[Network] XCZ.KR PROB17_Password Recover...(100p) Write Up 본문

Security/Wargame

[Network] XCZ.KR PROB17_Password Recover...(100p) Write Up

HooNeee 2022. 2. 13. 19:03

[Network] XCZ.KR PROB17_Password Recover...

문제를 보니 ZZANGHACKER의 XCZ.KR 사이트 비밀번호를 복구하라고 한다.

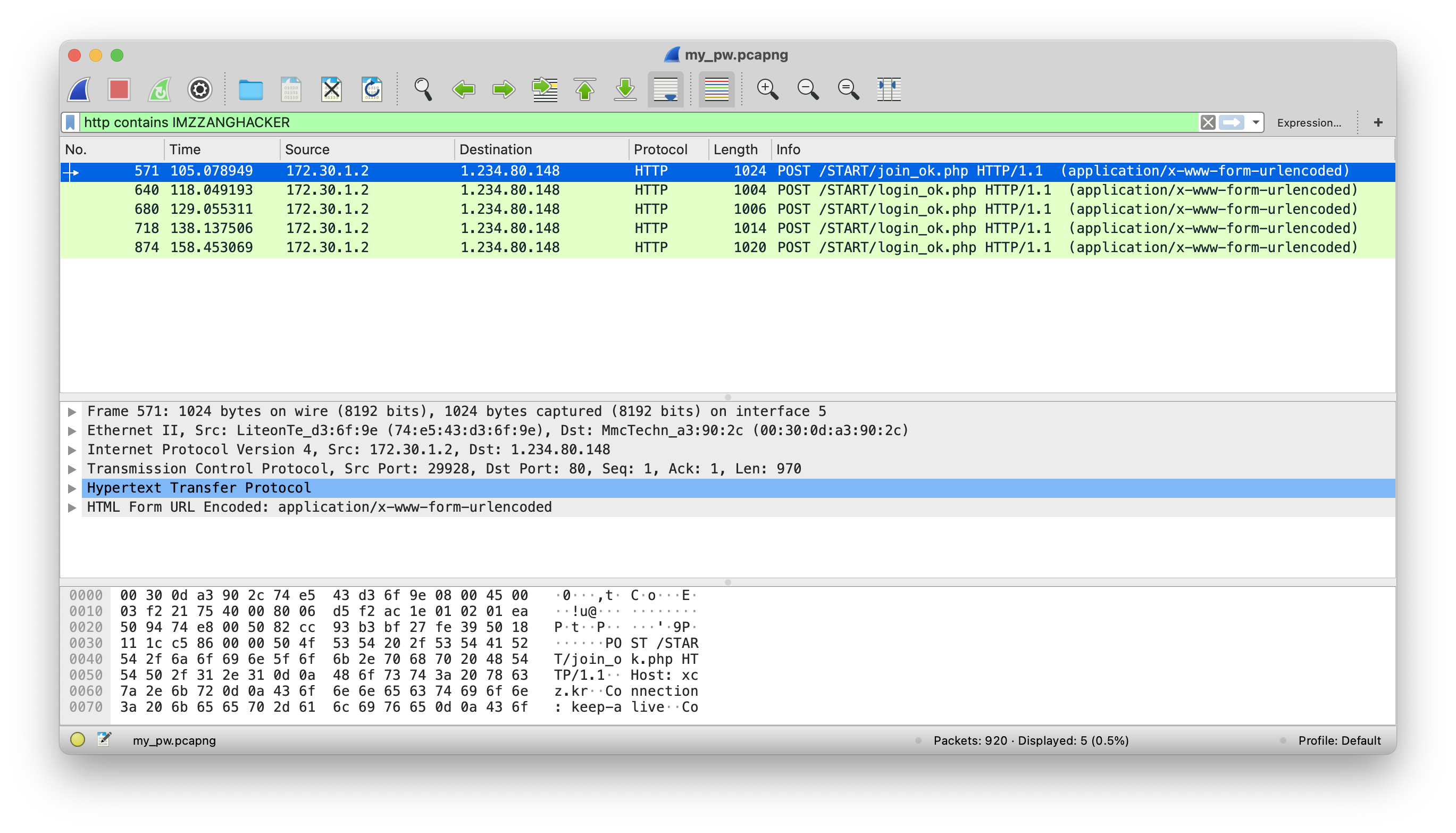

먼저, my_pw.pcapng 파일을 다운로드하고 열어보자.

무수히 많은 패킷이 출력되는데, ZZANGHACKER의 비밀번호를 찾아야 하므로 조건에 맞게 필터링해야 한다.

> http contains IMZZANGHACKER

출력된 5개의 패킷 중 1개는 join_ok.php 관련 패킷이고 나머지는 login_ok.php 관련 패킷이다.

login_ok.php 패킷에는 ZZANGHACKER가 로그인 실패한 기록들이 담겨져 있을 것이고, 회원가입 기능으로 추정되는 join_ok.php에는 ZZANGHACKER가 회원가입 시 설정한 비밀번호 정보가 들어있을 것이므로 join_ok.php 패킷을 보도록 하자.

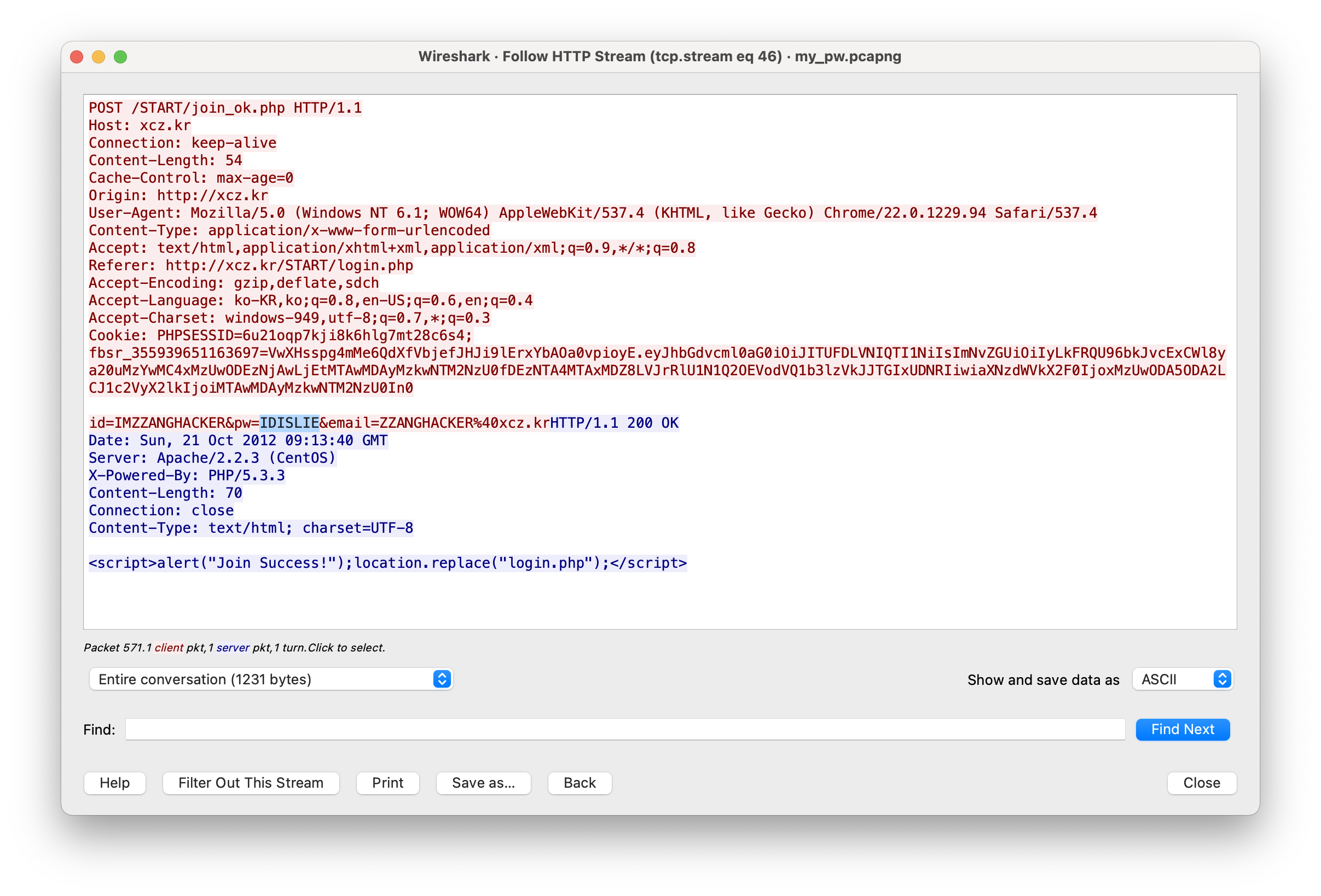

위와 같이 올바른 비밀번호가 출력되며 이는 곧 Auth Key 값이 된다.

Flag : IDISLIE

'Security > Wargame' 카테고리의 다른 글

| [Web Hacking] Webhacking.kr old-01(20p) Write Up (1) | 2022.03.26 |

|---|---|

| [MISC] XCZ.KR PROB20_Bonus Problem!(50p) Write Up (0) | 2022.02.13 |

| [Cryptography] XCZ.KR PROB14_Crypto.....?(150p) Write Up (0) | 2022.02.13 |

| [Network] XCZ.KR PROB13_Network Recovery!(150p) Write Up (0) | 2022.02.12 |

| [OSINT] XCZ.KR PROB8_Google Is Our Friend.(100) Write Up (0) | 2022.02.11 |

Comments